Der Weg zum erfolgreichen Vortrag

1. Thema auswählen & Kontakt aufnehmen

Wählen Sie ein Vortragsthema für Ihre Veranstaltung oder fragen Sie ein individuelles Format an.

2. Erstgespräch & Planung

In einem kurzen Videocall (bevorzugt) oder Telefonat klären wir gemeinsam Ziele, Ablauf und Rahmenbedingungen der Veranstaltung.

3. Location- & Technikcheck

Sie fragen sich, welche technischen Voraussetzungen für den Vortrag benötigt werden? Genaue Informationen dazu finden Sie auf der nächsten Seite dieses Flyers.

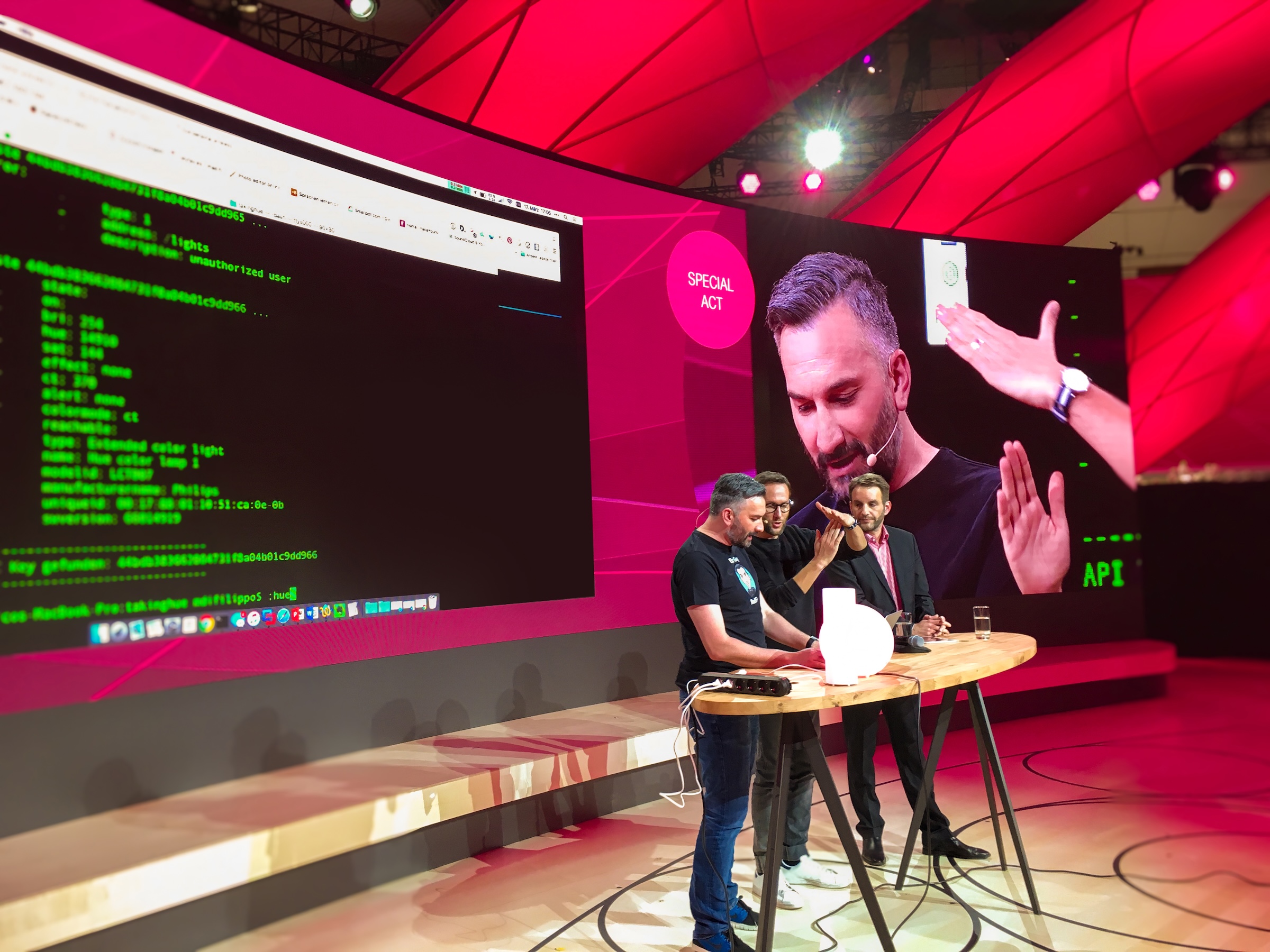

4. Der große Tag

Marco Di Filippo reist rechtzeitig an, baut vor Ort seine Hackerwerkzeuge auf, testet sie und sorgt für einen reibungslosen und eindrucksvollen Vortrag.